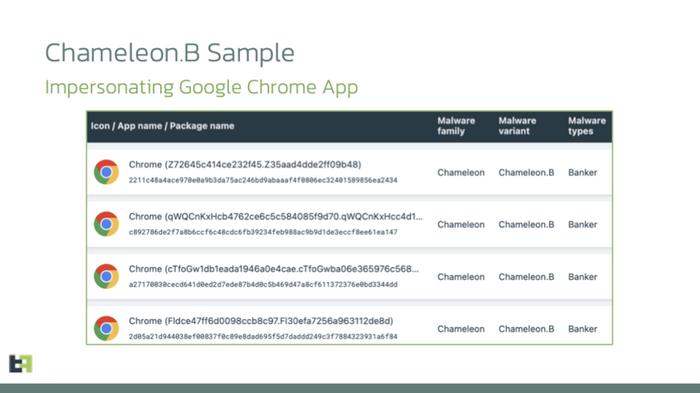

IT之家 12 月 26 日消息,安全公司 Threat Fabric 日前曝光了一款名為“Chameleon”的惡意木馬,該木馬通常偽裝成谷歌 Chrome 瀏覽器及部分銀行應用,安裝后便會在后臺持續錄制受害者屏幕,將相關隱私信息發送給黑客。

▲ 圖源 Threat Fabric 官方新聞稿(下同)

▲ 圖源 Threat Fabric 官方新聞稿(下同)

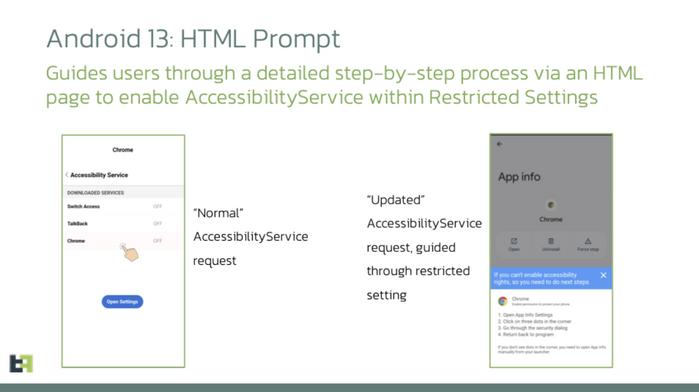

Threat Fabric 研究人員提到,Chameleon 木馬早在今年 1 月就已經出現,當時這款木馬偽裝成一家國際銀行的 App,研究人員在 Android 13 環境進行測試,發現 App 在安裝后便會提示用戶啟用“輔助功能”,若不知情的用戶同意了 App 權限申請,設備便會被入侵。

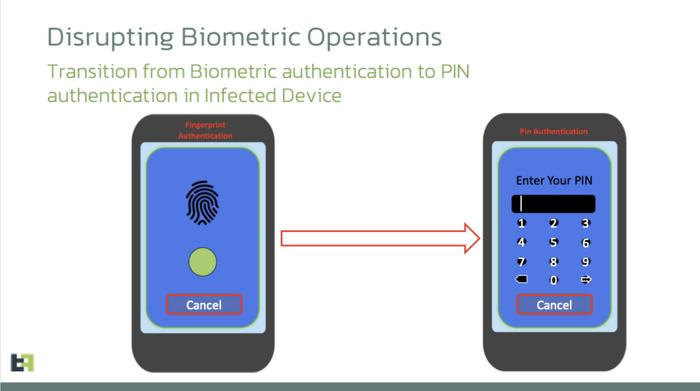

IT之家注意到,這款木馬可以監測設備中的 KeyguardManager API 及 AccessibilityEvent 事件,讀取設備“鎖定狀態”并“強制禁用設備生物識別功能”,此后受害者便只能使用密碼解鎖設備 / 付款,而黑客即可通過錄屏內容得知用戶密碼。

除了后臺錄屏外,這款木馬還能發起 UI 覆蓋攻擊(UI Redressing),能夠在受害者設備上顯示“偽裝界面”,從而欺騙受害者輸入敏感信息,因此研究人員聲稱,用戶應從“受到信任”的應用商店中下載 App,不應當從“彈出廣告”中獲取任何應用,以防“中招”木馬。