IT之家 12 月 28 日消息,卡巴斯基今年 6 月發現蘋果 IOS 設備中存在 Triangulation 漏洞,該漏洞允許黑客向受害者發送特定 iMessage 文件進行遠程代碼攻擊,不過當時卡巴斯基出于“安全要求”沒有公布漏洞細節。

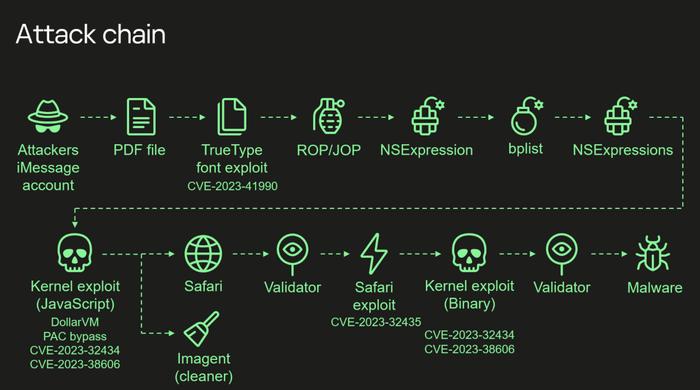

目前卡巴斯基已經正式公開了這項 Triangulation 漏洞的調查報告,IT之家注意到,這項 Triangulation 漏洞主要由 4 項零日漏洞構成:

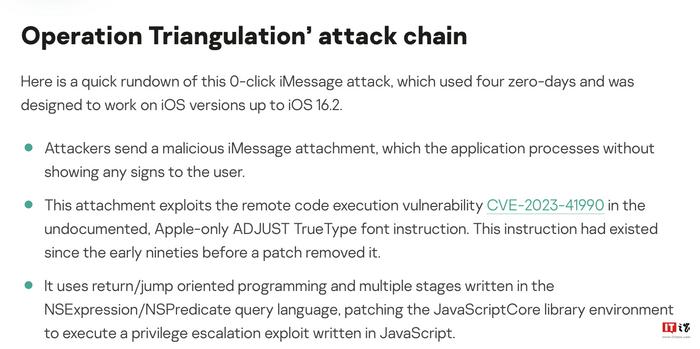

FontParser 漏洞 CVE-2023-41990

整數溢出漏洞 CVE-2023-32434

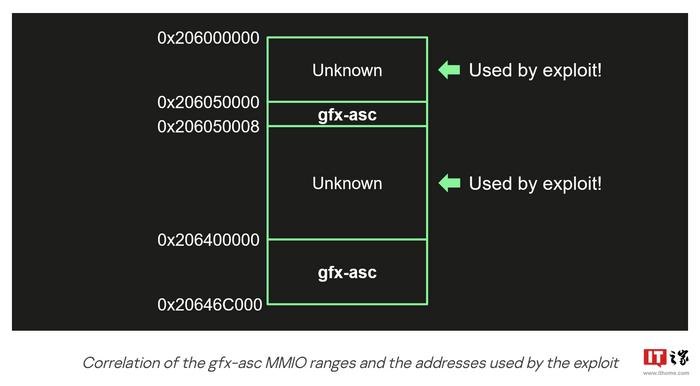

內存頁面保護功能漏洞 CVE-2023-38606

WebKit 漏洞 CVE-2023-32435

卡巴斯基聲稱,實際上在 2019 年的 iOS 16.2 中,就有黑客嘗試利用 Triangulation 漏洞發起攻擊,不過直到今年 6 月卡巴斯基公布相關漏洞后蘋果才進行修復,這意味著“黑客團隊早已多次利用相關漏洞發起攻擊”。

據悉,黑客主要利用 CVE-2023-41990 漏洞發送惡意 iMessage 文件,從而在受害者設備上運行一項使用 JAVAScript 編寫的“權限獲取工具”,之后利用 CVE-2023-32434 漏洞獲取內存讀寫權限,再使用 CVE-2023-38606 漏洞繞過蘋果的內存頁面保護功能(Page Protection Layer),之后便能完全控制受害者的設備。

▲ 圖源 卡巴斯基分析報告

▲ 圖源 卡巴斯基分析報告

在此之后,黑客利用 WebKit 中的 CVE-2023-32435 漏洞清理痕跡,并重復通過先前的漏洞來加載各種惡意程序。

卡巴斯基聲稱,這是研究團隊所見過的“最復雜的攻擊鏈”,黑客巧妙利用了蘋果芯片中的硬件機制漏洞,從而成功執行相關攻擊,這足以證明即使設備軟件擁有所謂各種先進加密保護機制,但若硬件機制中存在漏洞,便容易被黑客入侵。