歡迎搜索公眾號:白帽子左一

每天分享更多黑客技能,工具及體系化視頻教程(免費領)

作者:csdn-Tr0e

轉載自:http://aaqv.net/240da

前言

借助ARP欺騙讓你回到“村里還沒接網線”的年代、

同時還能讓你的PC主機或者手機的部分隱私處于“裸奔”狀態……

嚴正聲明:本文僅限于技術討論與分享,嚴禁用于非法途徑。

本文目的

演示如何借助Kali linux系統內置的 nmap、arpspoof、driftnet、ettercap 等滲透測試工具對局域網內(同WIFI下)同一網段的PC主機、手機進行 ARP 欺騙 和 流量監聽,實現對目標主機/手機的 斷網攻擊、圖片竊取、密碼監聽 等攻擊目的。

環境說明

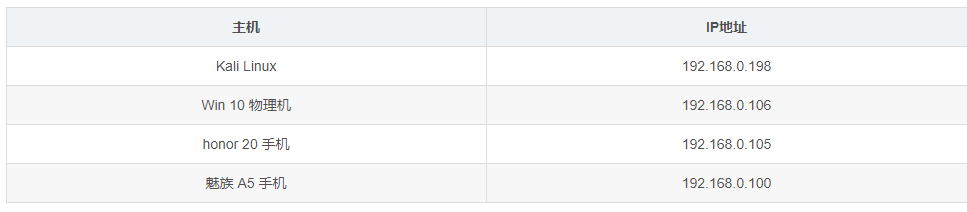

Kali 虛擬機使用橋接模式,Win 10 物理機和 華為榮耀20、魅族A5 實體手機連接同一個WIFI,使得四者處于同一局域網同一網段之下,可互相(Ping)連通。

應用場景

- 宿舍室友半夜打游戲、看視頻太吵了,忍無可忍的你“優雅”地使用ARP欺騙切斷他的WIFI,然后舒服地睡覺,留他一臉蒙圈……;

- 宿友半夜盯著手機瘋狂偷笑,不知道在看啥“妙不可言”的東西,你可以通過使用 arpspoof+driftnet 將他手機正在瀏覽的圖片保存到 Kali 主機內,好東西得分享……;

- 室友跟你吹噓他高數考了100分,然而每天比他努力卻只考了60分的你表示不服,通過使用 arpspoof+ettercap 監聽他登陸教務管理系統時輸入的賬號密碼,發現這貨只考了10分……

以上應用場景均假設與“被害人”處于同一WIFI(校園網)環境之中。再次強調下本文所述方法具有攻擊性,各位同胞切不可以身試法……后果自負

斷網攻擊

在演示如何對局域網內部的主機進行斷網攻擊之前,我們先來了解下攻擊原理——ARP欺騙。

ARP欺騙

1、ARP協議

ARP(Address Resolution Protocol)即地址解析協議,是根據IP地址獲取物理地址的一個TCP/IP協議。

主機發送信息時將包含目標IP地址的ARP請求廣播到局域網絡上的所有主機,并接收返回消息,以此確定目標的物理地址;

收到返回消息后將該IP地址和物理地址存入本機ARP緩存中并保留一定時間,下次請求時直接查詢ARP緩存以節約資源。

2、ARP欺騙

地址解析協議是建立在網絡中各個主機互相信任的基礎上的,局域網絡上的主機可以自主發送ARP應答消息,其他主機收到應答報文時不會檢測該報文的真實性就會將其記入本機ARP緩存;

由此攻擊者就可以向某一主機發送偽ARP應答報文,使其發送的信息無法到達預期的主機或到達錯誤的主機,這就構成了一個ARP欺騙。

由于ARP緩存表不是實時更新的,如果在網絡中產生大量的ARP通信量,攻擊者只要持續不斷的發出偽造的ARP響應包就能更改目標主機ARP緩存中的IP-mac條目,造成網絡中斷或中間人攻擊。

下面的演示實驗將使用網關型欺騙的ARP欺騙攻擊,通過欺騙受害PC主機/手機,將局域網的網關地址設置為Kali主機的IP地址, 使目標主機認為攻擊者的網卡是網關,從而將數據包都發給攻擊者的網卡,如果攻擊者直接將數據包丟棄(不開啟轉發),即是斷網攻擊。

如果攻擊者的網卡再開啟轉發,將數據包傳到真正網關,則可實現受害主機不斷網。

攻擊演示

1、將 Kali 虛擬機配置為橋接模式,查看其IP地址和網關地址:

2、使用Nmap掃描局域網中存活的主機的信息

(也可以使用 Kali 內置的 Nmap 圖形化界面軟件 Zenmap 掃描,結果是一樣的):

3、在 Win 10 主機使用 Zenamp 做下全面掃描,發現華為手機還是無法掃描到IP地址,但 iphone 和 魅族手機可以掃描到:

4、在Kali終端執行 arpspoof 命令:arpspoof -i en0 -t 192.168.0.106(目標IP) 192.168.0.1(網關IP)

開始進行 ARP 斷網攻擊,攻擊目標為 Win 10 物理主機:

5、此時 Win 10 主機已經無法正常連接互聯網,訪問百度后如下:

6、在 Kali 的終端中按下鍵盤 Ctrl+Z 組合鍵中斷欺騙,物理機就可以恢復正常訪問互聯網了:

7、對華為榮耀20手機做了同樣的斷網攻擊測試,結果沒法完全斷網……

但是會極大地限制網速,刷網頁、視頻會十分卡頓。

然而對 魅族 A5 手機進行測試,則可以正常實現斷網:

華為手機在 Nmap 中掃描不出其 IP 地址、ARP欺騙也沒法實現徹底的斷網,具體原因待研究……在這里暫時先默默送給它一句Six Six Six吧……

圖片竊取

你以為Kali能做的僅僅是讓局域網中主機斷網這么簡單?

單純截斷受害者的數據流量可沒多大意思,我們何不自己充當中間人將其數據流量轉發出去,然后監聽、獲取受害者的數據流量呢(瘋狂暗示)……

端口轉發

在對受害者實施以上ARP欺騙實現斷網攻擊后,如果攻擊者將自己的網卡開啟流量轉發,將截獲的數據包傳到真正網關,則可讓受害主機不斷網,同時可以監聽到受害者主機的數據流量的內容。

1、編輯 Kali Linux 虛擬機/etc/sysctl.conf 配置文件,將net.ipv4.ip_forward配置項取消掉“#”注釋符號,并將其值由 0 改為 1 即可開啟端口轉發:

2、接著在 Kali 終端重新執行 arpspoof 命令(注意網關IP和主機IP順序此時需要對換一下):arpspoof -i en0 -t 192.168.0.1(網關IP) 192.168.0.106(目標IP)

重新對 Win 10 主機發動 ARP 欺騙攻擊,此時其仍能正常聯網,端口轉發成功:

攻擊演示

driftnet是一款簡單而使用的圖片捕獲工具,可以很方便的在網絡數據包中抓取圖片,其使用語法:driftnet [options] [filter code]。

1、此次圖片竊取的演示使用IP地址為192.168.0.105的華為榮耀20手機(前面斷網不成功,本菜表示不服),首先開啟ARP欺騙:

2、打開另外一個終端并執行 driftnet -i eth0 -a -d /root/hhh 命令,該命令會自動將手機瀏覽的圖片保存到Kali虛擬機的/root/hhh路徑下:

3、上圖已成功獲取到手機上正在訪問的圖片信息,而此時手機打開的是 “央視新聞” 微信公眾號的新聞鏈接,圖中保存了文章評論者的頭像,如下圖所示:

4、此處還對 IPhone手機、Win 10物理主機均進行了測試,均可成功監聽并保存受害主機的圖片:

至此,圖片監聽竊取的攻擊演示結束……騷年,看到這里,你還敢連著WIFI肆無忌憚地看“不可描述”的東西么?

密碼監聽

手機瀏覽的圖片被監聽竊取,想一想還是可以忍的(身正不怕影子斜)……

但是如果連上網使用的賬號密碼也被監聽了,兄die你還能穩得住么?

ettercap

前面介紹了,ettercap是一款網絡抓包工具,利用ARP協議的缺陷進行中間人攻擊,可嗅探局域網數據流量

ettercap 的參數及常用操作:

其他命令和使用,我們可以直接在Kali 終端輸入 ettercap -h打印:

攻擊演示

1、同樣先在Kali終端執行 arpspoof 命令開啟 ARP 欺騙攻擊,攻擊目標為 Win 10 物理主機:

2、然后在物理機上打開一個登陸頁面

3、打開另一個 Kali 終端,開始利用 ettercap 來抓取賬號密碼,在終端輸入命令ettercap -Tq -i eth0(這條命令表示監控 eth0 網卡的流量)即可,監聽狀態如下圖:

4、此時在物理機輸入正確的賬號和密碼后,即可在虛擬機終端輸出打印其賬號密碼等登錄信息:

5、至此,密碼監聽的攻擊演示結束。

總結

從上面的攻擊演示可以看出,當你與攻擊者處于同一局域網(同一WIFI)下面,攻擊者可以借助ARP欺騙讓你回到“村里還沒接網線”的年代,同時還能讓你的PC主機或者手機的部分隱私處于“裸奔”狀態……

防止ARP攻擊是比較困難的,修改協議也是不大可能,但是有一些工作是可以提高本地網絡的安全性和可提高電腦的安全系數

比如:

- 定期刪除ARP緩存表;

- 綁定靜態的ARP表;

- 安裝ARP防火墻;

- 拒絕連接安全性未知的WIFI等。

我們可以在主機中使用以下命令查看本地的ARP緩存:

我們可以在瀏覽器輸入http://192.168.0.1進入網關管理頁面(路由器后臺管理地址)

網絡參數一欄有“IP與MAC綁定”一欄,把網關的mac地址與網關地址綁定就好了:只要確定了對應關系,當攻擊者發布ARP響應包時,就不會更新相應的IP-MAC緩存表。