7月,當(dāng)某集團(tuán)子公司值班人員將隨身攜帶的辦公筆記本電腦接入集團(tuán)總部辦公網(wǎng)絡(luò)時(shí),集團(tuán)總部?jī)?nèi)網(wǎng)部署的安恒信息高級(jí)威脅檢測(cè)與分析系統(tǒng)(簡(jiǎn)稱“AXDR”)響起警報(bào)。安恒信息專家工程師正在現(xiàn)場(chǎng)值守,緊急開始排查。

通過AXDR終端模塊偽服務(wù)將攻擊流量引流至迷網(wǎng)蜜罐系統(tǒng)并觸發(fā)告警,經(jīng)過對(duì)AXDR終端模塊偽服務(wù)告警列表、迷網(wǎng)蜜罐系統(tǒng)告警明細(xì)的仔細(xì)研判,我司專家工程師判定這是一起外部感染設(shè)備接入網(wǎng)絡(luò)橫向攻擊事件。通過AXDR平臺(tái)檢索發(fā)現(xiàn),已有2臺(tái)資產(chǎn)被破解成功,情況十萬火急,清除威脅刻不容緩!

工程師立即使用AXDR終端模塊一鍵隔離中間攻擊源和受攻擊(掃描探測(cè))成功資產(chǎn),同時(shí)通過AXDR終端模塊體檢報(bào)告對(duì)感染系統(tǒng)進(jìn)行體檢分析和調(diào)查取證,發(fā)現(xiàn)可疑連接,且偽裝為某安全廠商任務(wù)欄圖標(biāo)程序。

通過AXDR終端模塊響應(yīng)中心功能對(duì)隔離感染系統(tǒng)遠(yuǎn)程調(diào)查,發(fā)現(xiàn)進(jìn)程依然存在,文件存在D盤某目錄下,上機(jī)使用終端殺毒軟件進(jìn)行終端查殺,未發(fā)現(xiàn)任何異常。因此,工程師判斷可疑文件針對(duì)常見殺毒軟件已作免殺,進(jìn)一步調(diào)查取證,終于發(fā)現(xiàn)可疑文件在某主流安全廠商回收站目錄下并已經(jīng)收集大量信息。最終,工程師通過AXDR終端模塊鎖定造成本次事件的“元兇”。

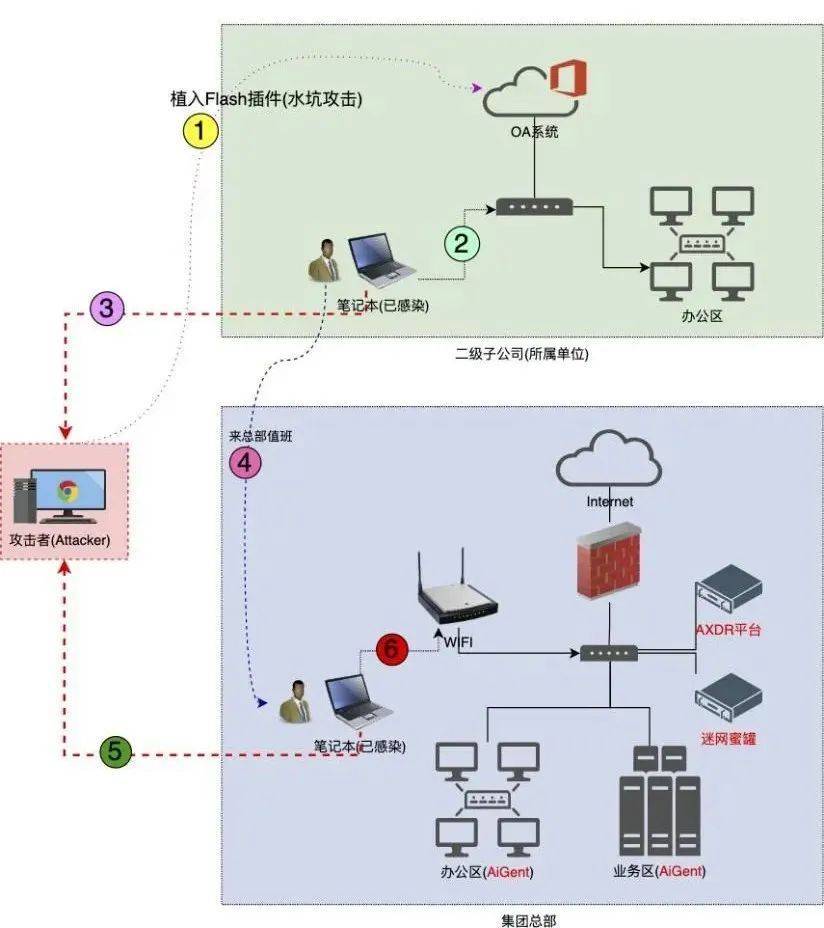

原來是由于子公司OA系統(tǒng)網(wǎng)站被植入惡意Flash插件進(jìn)行水坑攻擊,所有訪問OA系統(tǒng)的人必須下載安裝Flash插件才能正常使用,導(dǎo)致來總部值班人員在當(dāng)?shù)鼐W(wǎng)絡(luò)已被下載植入水坑攻擊程序,當(dāng)?shù)娇偛拷尤刖W(wǎng)絡(luò)時(shí)攻擊程序?qū)瘓F(tuán)網(wǎng)絡(luò)進(jìn)行橫向掃描滲透,因AXDR平臺(tái)和迷網(wǎng)蜜罐系統(tǒng)告警使事件從發(fā)生、發(fā)現(xiàn)、研判到隔離處置僅僅用了8分鐘就完成,經(jīng)過事件調(diào)查和評(píng)估,本次滲透攻擊未對(duì)集團(tuán)資產(chǎn)進(jìn)行橫向擴(kuò)散影響。

最終還原的本次事件全貌

在本次事件中,大放異彩的就是安恒信息AXDR——高級(jí)威脅檢測(cè)與分析系統(tǒng)。

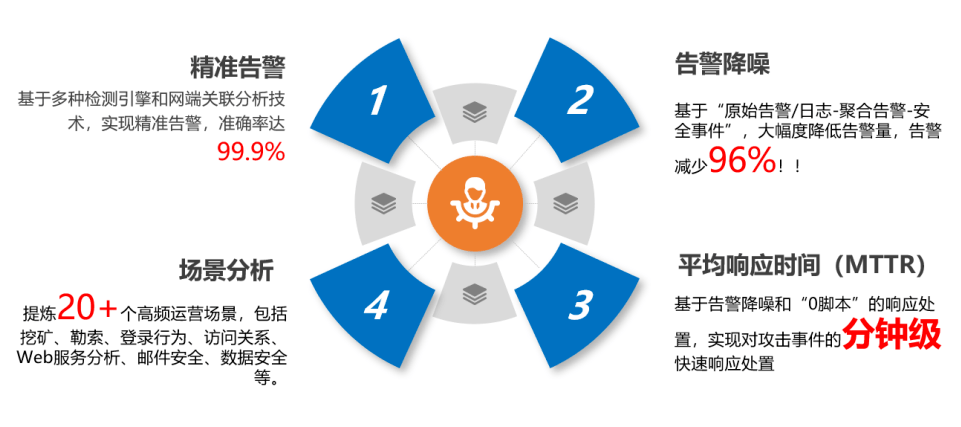

AXDR,是基于安恒信息的威脅檢測(cè)和數(shù)據(jù)分析能力,構(gòu)建的一種跨多個(gè)安全層收集并自動(dòng)關(guān)聯(lián)信息,以實(shí)現(xiàn)快速威脅檢測(cè)和事件響應(yīng)的產(chǎn)品。

AXDR終端模塊,是安恒信息以ATT&CK模型中TTPs(Tactics, Techniques and Procedures)的理念進(jìn)行開發(fā)的模塊,使AXDR進(jìn)一步具備了終端入侵檢測(cè)、基線采集、日志收集、流量轉(zhuǎn)發(fā)、資產(chǎn)指紋、追蹤溯源、聯(lián)動(dòng)響應(yīng)、封禁處置等功能,具有輕終端、重聯(lián)動(dòng)、易取證、自溯源、全量存的優(yōu)勢(shì)能力。

在最新版本中,AXDR終端模塊推出偽服務(wù)動(dòng)態(tài)蜜罐技術(shù),該技術(shù)是一種對(duì)攻擊方進(jìn)行欺騙的技術(shù),通過將真實(shí)的核心資產(chǎn)或辦公主機(jī)布置一些作為誘餌的未使用端口、網(wǎng)絡(luò)服務(wù)等,使攻擊方在滲透探測(cè)時(shí)對(duì)這些端口實(shí)施攻擊,AXDR終端模塊將端口流量轉(zhuǎn)發(fā)至迷網(wǎng)蜜罐使攻擊者進(jìn)行交互式操作,從而可以對(duì)攻擊行為進(jìn)行捕獲和分析,拖延攻擊時(shí)間,緩減對(duì)真實(shí)端口定向攻擊,推測(cè)攻擊意圖和動(dòng)機(jī),能夠讓防御方清晰地了解所在資產(chǎn)正在面對(duì)的安全威脅。

利用AXDR終端模塊偽服務(wù)功能+迷網(wǎng)蜜罐系統(tǒng)相結(jié)合,可以有效檢測(cè)橫向滲透攻擊,特別是高級(jí)持續(xù)威脅APT以攻陷某個(gè)工作站系統(tǒng)作為跳板,攻擊、滲透、訪問其它核心資產(chǎn),以獲取更多重要信息和敏感資源。日常運(yùn)營(yíng)時(shí),可在核心資產(chǎn)配置偽服務(wù)功能以檢測(cè)類橫向滲透攻擊事件,對(duì)攻擊行為進(jìn)行捕獲和分析,拖延攻擊時(shí)間,緩減對(duì)真實(shí)端口定向攻擊,引誘攻擊者進(jìn)入蜜網(wǎng),推測(cè)攻擊意圖和動(dòng)機(jī),能夠讓防御方清晰地了解和防護(hù)所在的資產(chǎn)正在面對(duì)的安全威脅。

未來,AXDR將會(huì)用網(wǎng)端結(jié)合的新一代威脅檢測(cè)能力服務(wù)更多用戶,歷經(jīng)更多實(shí)戰(zhàn)檢驗(yàn),在刀鋒火線上見真章。